1. Giới thiệu chung

Giám sát hệ thống mạng là việc sử dụng một hệ thống để liên tục theo dõi một thành phần trong mạng máy tính, xem xét tình trạng hoạt động của thành phần đó bên trong mạng, thông báo lại cho quản trị viên khi thành phần đang được giám sát phát sinh vấn đề. Có rất nhiều các thành phần cần được giám sát khi hệ thống hoạt động như: Người dùng, Hạ tầng, Dịch vụ,... Giám sát hệ thống mạng là cần thiết vì nó sẽ giúp quản trị viên nhanh chóng biết được những sự cố đang xảy ra trên thành phần đang được giám sát, từ đó đề ra phương án giải quyết.

Thông thường một mạng máy tính tối thiểu cần có máy chủ (Server), đường truyền, các thiết bị kết nối (Repeater, Hub, Switch, Bridge,...), máy tính người dùng (Client), card mạng (Network Interface Card – NIC) để kết nối các máy tính lại với nhau. Do hệ thống mạng có rất nhiều các thiết bị kết nối nên công tác giám sát càng đóng vai trò quan trọng để có thể duy trì hệ thống mạng hoạt động một cách ổn định, trơn tru và hiệu quả.

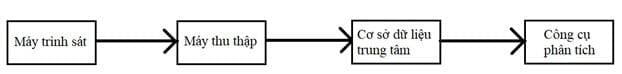

Một hệ thống giám sát gồm có nhiều thành phần: Máy trinh sát (Sensor), Máy thu thập (Collector), Cơ sở dữ liệu trung tâm và Công cụ phân tích (Analysis tool). Mỗi một thành phần bao gồm các chức năng riêng, cùng các phương pháp thu thập, phân tích và liệt kê nhằm đảm bảo đánh giá và phản hồi sự kiện xảy ra trong hệ thống mạng một cách nhanh chóng và chính xác nhất:

- Máy trinh sát (Sensor): là những máy trạm làm nhiệm vụ trinh sát. Thành phần này sẽ tiếp cận, tương tác với các hệ thống và dịch vụ cần giám sát để nhận biết trạng thái của những dịch vụ đó. Trong quá trình triển khai hệ thống, thành phần này sẽ được phân tán nằm rải rác nhiều nơi trên mạng để thu thập thông tin từ những nguồn khác nhau như: Tường lửa, Bộ định tuyến, File nhật ký…

- Máy thu thập (Collector): Một điều đáng chú ý trong hệ thống giám sát mạng là các hệ thống, các dịch vụ cần giám sát có thể khác nhau. Điều này đồng nghĩa với việc thông tin thu được cũng có nhiều dạng khác nhau. Để có được thông tin một cách đồng nhất nhằm mục đích xử lý và thống kê, cần có một thành phần làm nhiệm vụ chuẩn hóa thông tin. Máy thu thập sẽ đọc những thông tin thu được từ các máy trinh sát và chuẩn hóa thông tin dựa trên những quy tắc chuẩn hóa biết trước. Thông tin đầu ra sẽ có định dạng giống nhau và được lưu vào cơ sở dữ liệu trung tâm.

- Cơ sở dữ liệu trung tâm: là nơi lưu trữ dữ liệu của toàn bộ hệ thống giám sát. Các dữ liệu ở đây đã được chuẩn hóa nên có thể sử dụng để tính toán các số liệu thống kê trên toàn hệ thống

- Công cụ phân tích (Analysis tool): Thành phần này sẽ đọc các dữ liệu từ cơ sở dữ liệu trung tâm và tính toán để tạo ra bản báo cáo số liệu thống kê trên toàn hệ thống.

Về cơ chế hoạt động, mỗi máy trinh sát sẽ có một danh sách những đối tượng mà máy trinh sát đó cần giám sát. Những đối tượng này có thể là file nhật ký hoạt động trên một máy tính, có thể là một dịch vụ trên hệ thống khác, cũng có thể là thành phần báo cáo trạng thái của Tường lửa/Bộ định tuyến… Dựa vào bản danh sách này, Máy trinh sát sẽ gửi truy vấn đến đối tượng để truy vấn thông tin. Thông tin thu thập được sẽ gửi đến Máy thu thập để chuẩn hóa trước khi lưu trữ vào cơ sở dữ liệu trung tâm. Tùy theo thiết kế của hệ thống, nếu những thông tin mà Máy trinh sát thu thập được có định dạng giống nhau thì sẽ không cần đến thành phần Máy thu thập.

Trong một số trường hợp khác, các Máy trinh sát cũng có thể kiêm luôn vai trò của Máy thu thập thực hiện việc chuẩn hóa dữ liệu trước khi lưu trữ. Tại cơ sở dữ liệu trung tâm, mọi dữ liệu thu dược đã có định dạng rõ ràng. Bộ phân tích sẽ đọc thông tin tại đây để tính toán và đưa ra những số liệu thống kê tạo thành một bản báo cáo hoàn chỉnh. Báo cáo này sẽ được gửi tới người quản trị. Trong một số hệ thống giám sát, để nâng cao mức độ tự động hóa, Bộ phân tích có thể có thêm chức năng phát hiện dấu hiệu xác định trước để phát ra cảnh báo. Ví dụ, sau khi lấy thông tin từ file nhật ký ghi nhận lại những lần đăng nhập không thành công vào hệ thống, nếu phát hiện thấy có 3 lần đăng nhập không thành công liên tiếp trong vòng 5 phút thì Bộ phân tích phát ra cảnh báo tới người quản trị. Cảnh báo này có thể là thư điện tử, tin nhắn SMS gửi tới điện thoại di động…

Việc thu thập dữ liệu ở đây chính là việc lấy các thông tin liên quan đến tình trạng hoạt động của các thiết bị trong hệ thống mạng. Tuy nhiên, trong những hệ thống mạng lớn thì các dịch vụ hay các thiết bị không đặt tại trên máy, một địa điểm mà nằm trên các máy chủ, các hệ thống con riêng biệt nhau. Các thành phần hệ thống cũng hoạt động trên những nền tảng hoàn toàn khác nhau. Có 2 phương pháp để thu thập dữ liệu:

- Phương pháp đẩy: Các sự kiện từ các thiết bị, Các máy trạm, Server sẽ được tự động chuyển về các Collector theo thời gian thực hoặc sau mỗi khoảng thời gian phụ thuộc vào việc cấu hình trên các thiết bị tương ứng. Các Collector của Log Server sẽ thực hiện việc nghe và nhận các sự kiện khi chúng xảy ra.

- Phương pháp kéo: Các Collector thu tập các sự kiện được phát sinh và lưu trữ trên chính các thiết bị và sẽ được lấy về bởi các bộ Collector.

Khi đã thu thập được những thông tin về hệ thống thì công việc tiếp theo là phân tích thông tin, cụ thể là việc thực hiện chỉ mục hóa dữ liệu, phát hiện những điều bất thường, những mối đe dọa của hệ thống. Dựa trên những thông tin về lưu lượng truy cập, trạng thái truy cập, định dạng request…

Tiếp theo là phát hiện và phản ứng. Phát hiện và phản ứng là hai thành phần quan trọng trong các yếu tố của tiến trình. Sau khi phân tích các thông tin và phát hiện các sự cố liên quan đến phần cứng, phần mềm hay các cuộc tấn công bên ngoài , ta sẽ cần phải nhanh chóng đưa ta giải pháp xử lý sự cố một cách nhanh và hiệu quả nhất.

Sau khi đã thực hiện việc phân tích dữ liệu từ các thông tin thu thập được việc tiếp theo là thực hiện việc đánh giá, đưa thông tin cảnh báo tới người quản trị và thực hiện những công tác nhằm chống lại những mỗi đe dọa, khắc phục các sự cố có thể sảy ra.

Cảnh báo có thể thông qua email, SMS, hoặc thực thi các mã script nhằm hạn chế hậu quả của sự cố. Khi xảy ra sự cố, hệ thống sẽ tự động gửi email, sms cho người quản trị và cũng có thể chạy script để thêm một địa chỉ IP có biểu hiện tấn công và danh sách đen của Firewall. Việc này đòi hỏi người lập trình phải có hiểu biết sâu và kinh nghiệm về hệ thống.

Cơ chế hoạt động của hệ thống giám sát

Giới thiệu về log

Log ghi lại liên tục các thông báo về hoạt động của cả hệ thống hoặc của các dịch vụ được triển khai trên hệ thống và file tương ứng. Log file thường là các file văn bản thông thường dưới dạng “clear text”, có thể dễ dàng đọc được bằng các trình soạn thảo văn bản (vi, vim, nano...) hoặc các trình xem văn bản thông thường (cat, tailf, head...) là có thể xem được file log. Các file log có thể cung cấp các thông tin cần biết, để giải quyết các vấn đề với các ứng dụng, tiến trình được ghi vào log.

Tóm lại:

Log = Thời điểm + Dữ liệu.

Log ghi lại những hoạt động của hệ thống.

Vòng đời chung của Log

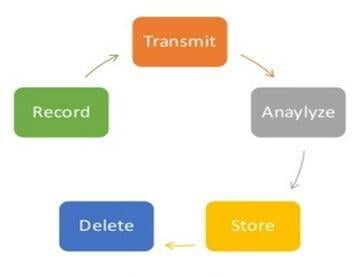

Một vòng đời của Log bao gồm 5 bước chính được minh họa trong hình 1.2 cụ thể là:

- Đầu tiên log sẽ được ghi lại tại chính máy local sau đó nó sẽ được vận chuyển sang máy chủ quản lý log.

- Người quản trị mạng sẽ từ những bản ghi đó mà tiến hành phân tích, từ đó có thể giám sát được hoạt động của các máy client.

- Qua bước phân tích này mà người quản trị có thể phát hiện các hoạt động, hành vi xâm nhập không được phép.

- Sau khi phân tích, dữ liệu log sẽ được lưu trữ để sử dụng lại nếu cần.

- Bước cuối cùng là xóa, thường những tập tin log không cần thiết có thể được xóa bởi người quản trị nhằm giảm bớt lượng thông tin log không cần thiết.

Phân tích các log hoặc các chuỗi thống kê là một nghệ thuật của việc trích dẫn đầy đủ ý nghĩa thông tin và đưa ra kết luận về một trạng thái an toàn từ các bản ghi thống kê những sự việc được sản sinh từ các thiết bị. Phân tích log không phải là 1 khoa học, nhưng ngày nay, việc tin tưởng vào kỹ năng phân tích độc lập và trực quan cũng như tính chất may mắn trong việc phân tích log chất lượng cũng là một khái niệm khoa học.

Định nghĩa việc phân tích log có thể nghe rất khô khan, nhưng quan trọng là rút ra một “Kết luận có ý nghĩa”. Nhìn một cách đơn giản vào các file log không phải là phân tích, bởi vì hiếm có những cái gì ngoài những sự nhàm chán và dường như chẳng liên quan gì đến nhau. Trong trường hợp một thiết bị 1 người sử dụng với rất ít các hoạt động, tất cả những bản ghi log mà chưa được nhìn trước là rất ít nghi ngờ, nhưng trong thực tế lại không dễ dàng như vậy.

Công dụng của Log

- Phân tích nguyên nhân khi có sự cố xảy ra.

- Giúp cho việc khắc phục sự cố nhanh hơn khi hệ thống gặp vấn đề.

- Giúp cho việc phát hiện, dự đoán một vấn đề có thể xảy ra đối với hệ thống.

Khi xử lý log, thường quản trị viên có thể sử dụng 1 trong 2 phương pháp, đó là: xử lý log trên local và xử lý log tập trung.

Log trên Local:

- Chỉ lưu lại bản thân Server

- Dùng command find, tail… để xem log.

Mô hình Log local

Log tập trung:

Log tâp trung là quá trình tập trung, thu thập, phân tích... các log cần thiết từ nhiều nguồn khác nhau về một nơi an toàn để thuận lợi cho việc phân tích, theo dõi hệ thống.

Lợi ích của log tập trung:

- Giúp quản trị viên có cái nhìn chi tiết về hệ thống -> có định hướng tốt hơn về hướng giải quyết.

- Mọi hoạt động của hệ thống được ghi lại và lưu trữ ở một nơi an toàn (log server) -> đảm bảo tính toàn vẹn phục vụ cho quá trình phân tích điều tra các cuộc tấn công vào hệ thống.

- Log tập trung kết hợp với các ứng dụng thu thập và phân tích log khác nữa giúp cho việc phân tích log trở nên thuận lợi hơn -> giảm thiểu nguồn nhân lực.

- Log máy local đẩy về máy Log Server.

- Mỗi ứng dụng có giao thức đẩy Log khác nhau.

Mô hình Log tập trung

2. Các yêu cầu chung khi giám sát hệ thống mạng

Về yêu cầu khi giám sát hệ thống mạng, ISO (International Organization for Standardization) đã thiết kế một mô hình được gọi là FCAPS nhằm định hướng rõ những việc mà hệ thống giám sát cần phải quản lý. FCAPS là một mô hình quản lý mạng viễn thông và cũng là kiến trúc quản lý mạng. FCAPS sẽ phân nhóm các đối tượng quản lý mạng vào 5 mức (hay mô đun): Fault-management (F), Configuration level (C), Accounting level (A), Performance level (P) và Security level (S).

Fault management (Quản lý lỗi): Các vấn đề mạng được phát hiện và sửa chữa. Các vấn đề tiềm tàng được xác định và có biện pháp để ngăn chặn chúng xảy ra hoặc tái diễn. Với mô đun Fault management, mạng lưới sẽ hoạt động và thời gian chết được giảm tối thiểu.

Configuration management (Quản lý cấu hình): Mô đun này sẽ thực hiện giám sát và kiểm soát hoạt động của mạng lưới. Điều phối các thay đổi về phần cứng và chương trình, bao gồm cả việc bổ sung thiết bị mới và chương trình mới, sửa đổi các hệ thống hiện có, và xóa bỏ các hệ thống chương trình lỗi thời. Ở mức độ C này, thì tài nguyên của các thiết bị và chương trình được lưu giữ và cập nhật thường xuyên.

Accounting management (Quản lý tài khoản): cũng có thể gọi mô đun này là allocation level, được sử dụng để phân phối các tài nguyên một cách tối ưu và công bằng giữa các người dùng mạng. Điều này giúp sử dụng hiệu quả nhất các hệ thống sẵn có, giảm thiểu chi phí vận hành.

Performance management(Quản lý hiệu năng): liên quan đến việc quản lý toàn bộ hiệu năng của toàn mạng. Thông lượng tối đa, tắc nghẽn mạng và các vấn đề tiềm tàng cần được xác định. Một phần quan trọng khi quản lý hiệu năng là cần mang lại hiệu suất tổng thể lớn nhất.

Security management (Quản lý bảo mật): xử lý và đảm bảo an ninh mạng lưới bởi tin tặc, những người dùng trái phép, hoặc các thiết bị phá hoại. Tính bảo mật thông tin người dùng cần được duy trì được đảm bảo. Hệ thống an ninh cũng cho phép quản trị viện kiểm soát từng cá nhân có thể (và không thể) được làm những gì với hệ thống.